ネットワークセキュリティー

サードパーティのリスクを管理するための5つのヒント

業界全体と世界中で、幹部はデジタル変革に夢中になっています。 500人のビジネスエグゼクティブを対象とした2018年の調査によると、74%がデジタルトランスフォーメーションが今年の組織にとって優先事項であると述べています。デジタル変革は大規模な事業になる傾向があるため、企業全体の人々、プロセス、テクノロジーを含むことに関係しているため、組織は単独で行けないことがわかります。彼らにはパートナーが必要です。そのため、デジタル変革は、サードパーティパートナーの組織のエコシステムを増やす効果があります。これらの関係は、組織化の革新と速度、効率、その他の能力を第三者から得る多くの利点をもたらすことができますが、大きなリスクも追加されます… ...

痛みと進歩:サイバーセキュリティとビジネスリスク研究

最善の努力と投資にもかかわらず、一部の組織は、ITセキュリティとビジネスリスク機能の間の組織、運用、さらには文化的な違いの結果として依然として困難を経験しています。これらのギャップは、セキュリティとリスクチームが環境、課題、さらには互いに関係を説明する方法で見ることができます。...

ゼロトラスト戦略のためにO365を活用する方法

Microsoft Office 365(O365)のエンタープライズ採用は、2020年に258,000,000人以上のユーザーに急増し、登り続けており、Fortune...

CMMCコンプライアンスガイド

2020年1月1日、米国国防総省(DOD)は、サイバーセキュリティ成熟モデル認証(CMMC)要件をリリースしました。これらの新しい基準は、連邦契約情報(FCI)の機密性を保護し、制御されていない未分類情報(CUI)の防衛産業ベース(DIB)サプライチェーンの企業に影響を与えます。...

今日のクラウドおよびモバイルファーストの世界のサイバーセキュリティの未来

今日、サイバーセキュリティの将来としてゼロトラストを受け入れることに焦点を当てています。アプリ、ユーザー、ワークロードがどこにでもある場合、サイバーセキュリティに対する従来のアプローチはもはや効果的ではありませんが、ビジネスリスクを最小限に抑えることはこれまで以上に重要です。...

高速で安全なエンタープライズアプリケーションを提供します

ゼロトラストセキュリティモデルを採用すると、アプリケーションまたはデータを配信する前にすべてのリクエスト、デバイス、およびユーザーの認証と承認、およびロギングと行動分析を通じてアプリケーションアクセスとネットワークアクティビティを監視することで、ネットワーク全体でエンタープライズアプリケーションを迅速かつ安全に提供できます。...

SASE計画に関するCIOのガイド

エンタープライズ全体のSASEを通じて、仕事の未来を推進します 単一のクラウドサービスとしてのネットワークとネットワークセキュリティの収束、Secure...

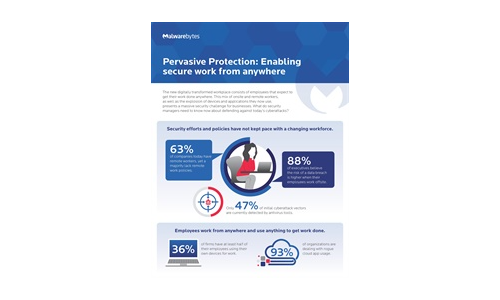

広範な保護:どこからでも安全な作業を有効にします

新しいデジタル変換された職場は、どこでも仕事を成し遂げることを期待する従業員で構成されています。オンサイトワーカーとリモートワーカーのこの組み合わせ、および現在使用しているデバイスとアプリケーションの爆発は、企業にとって大規模なセキュリティチャレンジを提示しています。セキュリティマネージャーは、今日のサイバー攻撃に対する防御について、今何を知る必要がありますか? ...

新しいフロンティアのナビゲーション:トレンドマイクロ2021年次サイバーセキュリティレポート

Covid-19の健康危機の中で多くの企業が浮かんでいることを可能にしたデジタル変革は、2021年にまだ広く感じられたサイバーセキュリティの主要な混乱をもたらしました。...

ゼロトラストとは何ですか? (本当)

過去10年間、サイバーセキュリティは、ますます脆弱で複雑なアーキテクチャを確保するという課題に焦点を当ててきました。業界は攻撃者を発見してブロックすることに大きな進歩を遂げていますが、消防士が火災遅延材料なしで建てられた建物の炎と戦うのと同じように、ITインフラストラクチャの固有のセキュリティ設計は、攻撃者との戦争を大幅に逆転させるために変更する必要があります。...

リモートアクセスがネットワーク&セキュリティチームのコラボレーションプロジェクトである必要がある理由

パンデミック後の労働力はハイブリッドの労働力です。従業員は、その問題のために、オフィス、自宅、そして他のどこでも接続する柔軟性が必要です。リモートアクセスを促進する責任は通常、ネットワーキングチームにありますが、エンタープライズセキュリティの姿勢に大きな影響を与え、セキュリティチームにとっても主要な関心事です。このホワイトペーパーを読んで、次のことをよりよく理解することができます。リモートアクセスが単なる認証以上のものである理由。リモートアクセスのより大きなセキュリティへの影響。リモートアクセスがネットワーキングとセキュリティの「チームの努力」である理由。...

IT環境のアラート疲労を軽減します

セキュリティチームは、膨大な量のアラートログの管理を担当しています。このノイズは、個々のアナリストはもちろん、あらゆるチームを圧倒する可能性があります。最近の研究では、SOCチームの70%がITの脅威アラートを管理する仕事によって感情的に影響を受けていることが示され、半数以上が優先順位付けと対応能力に完全に自信がないと述べています。サイバーの脅威の風景が進化し続け、表面が成長し続けるにつれて、これは環境に対する本当の脅威を検出するために騒音を整理しようとしているセキュリティチームにとって何を意味しますか?セキュリティの状況がどのように進んでいるかのより大きな絵を理解することは、この継続的な課題に対処するための最初のステップです。今すぐ読んで、XDRがサイバーセキュリティノイズと戦う方法を発見して、真に堅牢な防御を提供してください。 ...

Cyber Security Tech Publish Hub にサインアップする

サブスクライバーとして、アラートを受信し、常に更新されるホワイト ペーパー、アナリスト レポート、ケース スタディ、ウェビナー、ソリューション レポートのライブラリに無料でアクセスできます.